XSS에 이용되는 Javascript 활용하기

1. XSS(4)

※ 주의 사항 :

1. 교육 목적으로만 이용 해주세요.

2. 무단 침입, 데이터 유출, 개인 정보 침해 등 불법적인 활동은 심각한 법적 결과를 초래할 수 있습니다.

3. 개인적인 테스트 환경을 구축해서 실습하시길 바랍니다.

1.1 개요

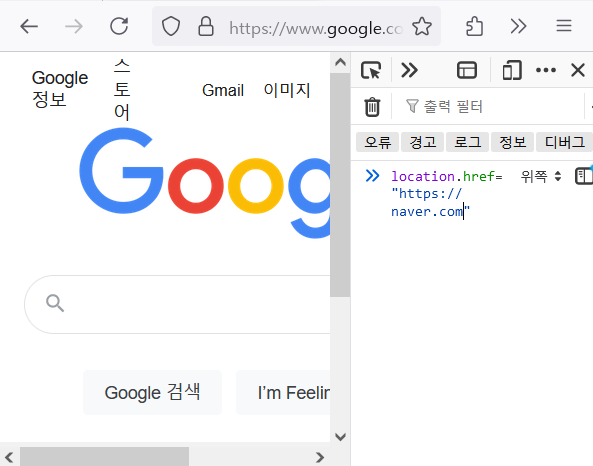

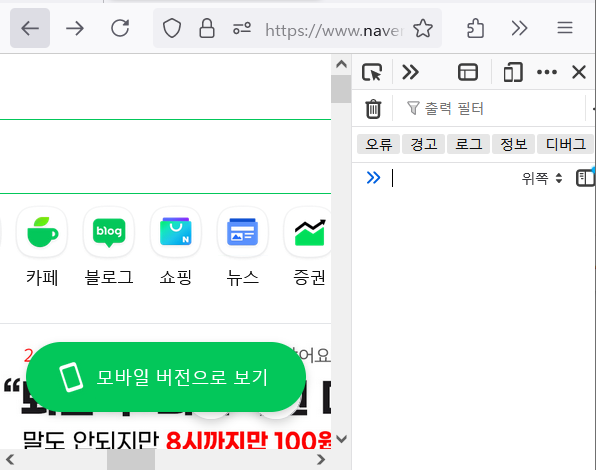

page redirect

location.href=”주소”

location.replace(“주소”)

|

|

|---|---|

| [그림 1-1] | [그림 1-2] |

주소창 변조

history.pushState(null,null,’test’)

DOM객체에 접근하기

document

document.getElementById(‘’)

document.getElementsByClassName(‘’)[0]

document.getElementsByClassName(‘’)[1]

document.getElementsByClassName(‘’)[0].id

document.getElementsByClassName(‘’)[0].className

document.getElementsByClassName(‘’)[0].innerHTML

예제를 통한 활용 더 알아보기

-

Dom 객체에 접근할 때,작성한 스크립트가 페이지가 로드되지 않았는데 실행될 때.

-

xss취약점이 발견된 곳에서 다른 페이지의 정보를 가져오고 싶을때.

<iframe src=" "id=""></iframe>

<script>var targetTag=document.getElementById('targetFrame');var DOMData=targetTag.contentDocument;

DOMData.getElementById('')</script>

댓글남기기